Tak perlu login ke captive portal part 2

Kemaren, waktu pengen donlot (dasar penjahat bandwidth) di kampus, alangkah terkejutnya gw (lebay) karena teknik ssh tunneling seperti yang gw posting sebelumnya tidak bisa dipakai lagi alias sudah di patch sama adminnya :(. Mungkin sang admin merasa aneh karena paket yang melalui ssh (port 22) sangat tinggi atau mungkin ada yang membocorkan teknik ini :P. Alhasil gw tidak bisa “mencuri bandwidth” lagi deh :(.

Tapi tunggu dulu, gw tidak menyerah sampai disini :D. Iseng-iseng cek jaringan lagi.

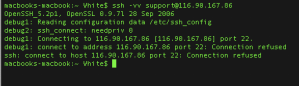

Pertama-tama, gw coba connect lewat ssh seperti biasa, dan inilah pesannya

Hmmm, gw mikir kayanya kalau connect ssh lewat proxy harusnya bisa, karena kita sudah melakukan authentikasi, alhasil gw nyobain pake corkscrew. Tapi hasilnya nihil, access forbidden oleh proxy server.

Kesimpulan sementara, layanan ssh dimatikan secara total, meskipun kita telah login ke captive portal, *kejaaaaaam 😦

Selanjutnya, port scanning dengan nmap 😀

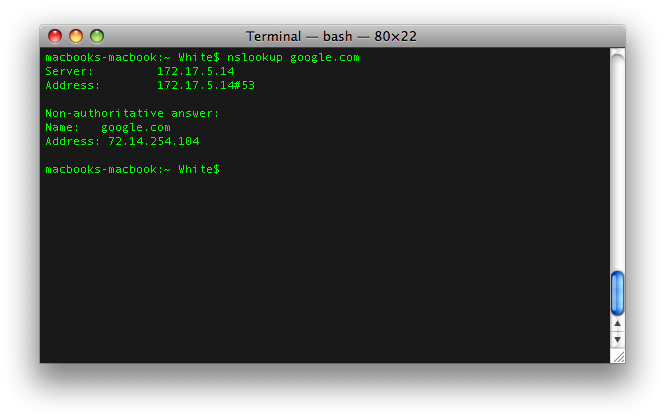

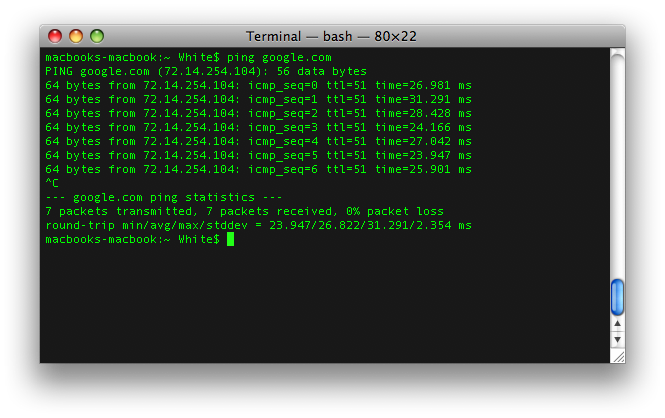

Wow, ternyata layanan tertentu masih diperbolehkan tanpa harus login terlebih dahulu ke captive portal, seperti DNS (port 53), ICMP/Ping, SMTP, POP3, IMAP dan beberapa layanan lainnya.

Dari sini saya mencoba menjalankan SSH di server remote untuk listen di port selain 22 (karena di blok), saya coba ganti ke port 1000. Ternyata masih terblok, kesimpulan sementara, port-port tertentu saja yang diperbolehkan akses tanpa login. Dari hasil nmap di atas, kalau dilihat port-port yg terbuka antara lain 25, 110, 143, dan 993. Nah, sekarang saya ganti port SSH untuk listen di port 993, tapi konsekuensinya saya harus mematikan service imap-ssl karena memakai port yang sama. Dan ternyata, IT WORKS!!! 😀

Lagi-lagi dengan magic command ini:

ssh -p 993 -D localhost:4321 username@ipserver

Saya berhasil melakukan tunneling, dan berikutnya tinggal ganti proxy socks 5 di browser ke localhost port 4321.

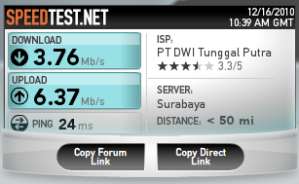

Dan, voillaa…

Pelajaran lainnya, memblok port standar suatu layanan (seperti SSH dengan port 22) kurang efektif karena kita dapat dengan mudah mengganti port standar tersebut ke port lainnya. Mungkin sang admin harus mempertimbangkan rule “Block everything, allow what necessary” 😀