Sebenarnya ini isu yang sudah cukup lama beredar dan mungkin sudah basi tapi sepertinya masih banyak yang belum concern atau memang belum mengerti akan hal ini.

Pernahkah suatu saat tiba-tiba Anda tidak bisa login ke akun Facebook atau Twitter Anda? Setelah Anda ingat-ingat lagi ternyata Anda baru saja browsing di suatu hotspot cafe dan Anda curiga ada orang yang melakukan hacking atas akun Anda di tempat itu. Anda mungkin mengira sang hacker adalah benar-benar ahli komputer dan seorang geek sejati.

Tapi, tunggu dulu! Tebakan Anda salah besar, dengan modal sedikit googling dan selalu update akan keamanan internet, sekarang anak SD pun bisa mencuri akun Anda dengan mudah.

Ya, berkat software yang dibuat oleh Eric Butler yang bernama Firesheep ini, seseorang dapat dengan mudah mencuri akun Anda dalam hitungan menit bahkan detik. Sebenarnya teknik yang digunakan cukup sederhana yaitu dengan meng-capture cookie yang “berterbangan” di koneksi WiFi/Wireless Anda. Tapi dulu seorang hacker harus menganalisa packet yang telah tercapture satu persatu, namun dengan Firesheep ini segalanya menjadi mudah karena sudah ada interface yang cukup sederhana dan packet-packet yang telah ter-capture tadi dapat dianalisa otomatis oleh Firesheep.

Nanti dulu, apa itu cookie?

Cookie disini tentu saja bukan kue yang biasa Anda makan, melainkan sebuah data yang disimpan dalam browser saat Anda login ke website tertentu, Facebook dan Twitter misalnya. Fungsinya untuk memudahkan Anda jika lain waktu Anda kembali membuka website tersebut sehingga Anda tidak perlu repot-repot login kembali.

Kenapa cookie saya bisa di curi?

Tentu saja tidak semua kondisi seorang hacker dapat mencuri cookie Anda, sang hacker bisa saja meng-capture packet-packet jaringan yang lewat koneksi wireless, tapi yang menjadi persoalan adalah apakah packet-packet tersebut berarti atau memiliki nilai tertentu. Bisa saja sang hacker hanya mendapatkan “sampah” (packet-packet yang tak ada artinya), tapi bisa mendapatkan “berlian” (packet-packet yang berisi informasi login Anda semisal cookie dan telnet).

Nah, yang menjadi perbedaan apakah packet Anda bisa dicuri atau tidak adalah dengan mengetahui apakah koneksi yang Anda gunakan memiliki fasilitas enkripsi atau tidak. Packet yang terenkripsi menyebabkan packet Anda menjadi sulit untuk dibaca karena tentu saja ada fungsi enkripsi didalamnya. Enkripsi yang digunakan dalam koneksi wireless contohnya adalah WEP, WPA, WPA2.

Lalu, bagaimana agar cookie saya tidak bisa dicuri?

- Gunakan HTTPS, karena HTTPS menggunakan enkripsi di dalamnya, tapi tentu ini adalah pencegahan dari pihak server (pemilik website), karena sepertinya masih jarang yang memakai HTTPS (facebook dan twitter tetap menggunakan HTTP) karena HTTPS menambah berat load koneksi, karena tentu saja ada fungsi enkripsi didalamnya, berbeda dengan HTTP yang plainteks.

- SSH Tunneling atau VPN, sama seperti HTTPS, SSH juga menggunakan enkripsi didalamnya, tapi ini bukan pencegahan dari pihak server, karena server tetap menggunakan HTTP, tetapi kita sebagai klien menggunakan tunneling sehingga koneksi kita tidak akan bisa dibaca oleh sang hacker.

- Gunakan BlackSheep, ini adalah software yang diciptakan untuk melawan Firesheep dengan mengirim fake/dummy data ke Firesheep secara terus menerus.

- Jangan connect ke open WiFi, ini tentu saja cara yang paling ampuh karena WiFi yang memiliki security key akan mengamankan koneksi Anda. Sebisa mungkin sarankan kepada pemilik hotspot untuk memproteksi WiFi nya karena tentu saja ini untuk kebaikan bersama.

- Teknik preventif yang paling aman adalah dengan menghapus cookie Anda secara berkala dan sebisa mungkin jangan gunakan fitur “Remember Me” yang ada pada fasilitas website.Atau jika Anda terpaksa connect ke open WiFi, gunakanlah browser yang berbeda dengan yang sering Anda pakai, misal Anda menyimpan banyak cookie di Firefox maka gunakan Google Chrome (yg tak ada cookie-nya) saat Anda browsing di open WiFi.

- … Ada yang ingin menambahkan? 😀

Hmm, tentu saja tulisan tanpa bukti kurang menarik :P, kalau kata orang KasKus “No Pic = Hoax” 😛

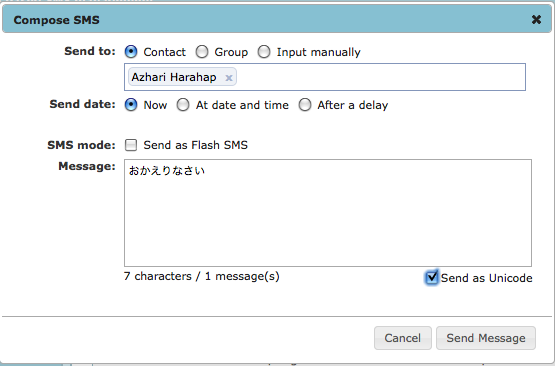

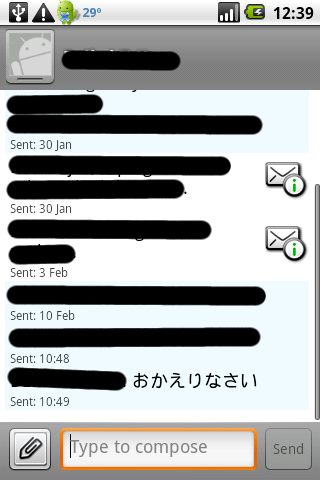

Ini saat saya “mencuri” cookie akun twitter seseorang di salah satu cafe di Bogor 😀

Tenang saja, akun ini tidak saya apa-apain koq, cuma jadi bahan percobaan doang 😀

Sekian…

Tulisan gw bener ga sih, acakadut gini… =))